-

2일차교육/클라우드 보안 및 준수 기본과정(SC-900)-WISET 2024. 3. 6. 11:00728x90

디렉터리 서비스의 개념

디렉터리란 네트워크의 개체 관련 정보가 저장되는 계층 구조

디렉터리 서비스는 디렉터리 데이터를 저장하여 네트워크 사용자, 관리자, 서비스, 어플리케이션에서 사용할 수 있도록 함

이러한 유형의 서비스 중 가장 널리 알려진 것이 온-프레미스 IT 인프라를 사용하는 조직의 중요한 구성 요소인 AD DS(Active Directory Domain Services)

Microsoft Entra ID는 ID 및 액세스 관리 솔루션의 진화, 조직에 클라우드 및 온-프레미스의 모든 앱에 대한 IDaaS(IDENTITY as a Service)솔루션을 제공

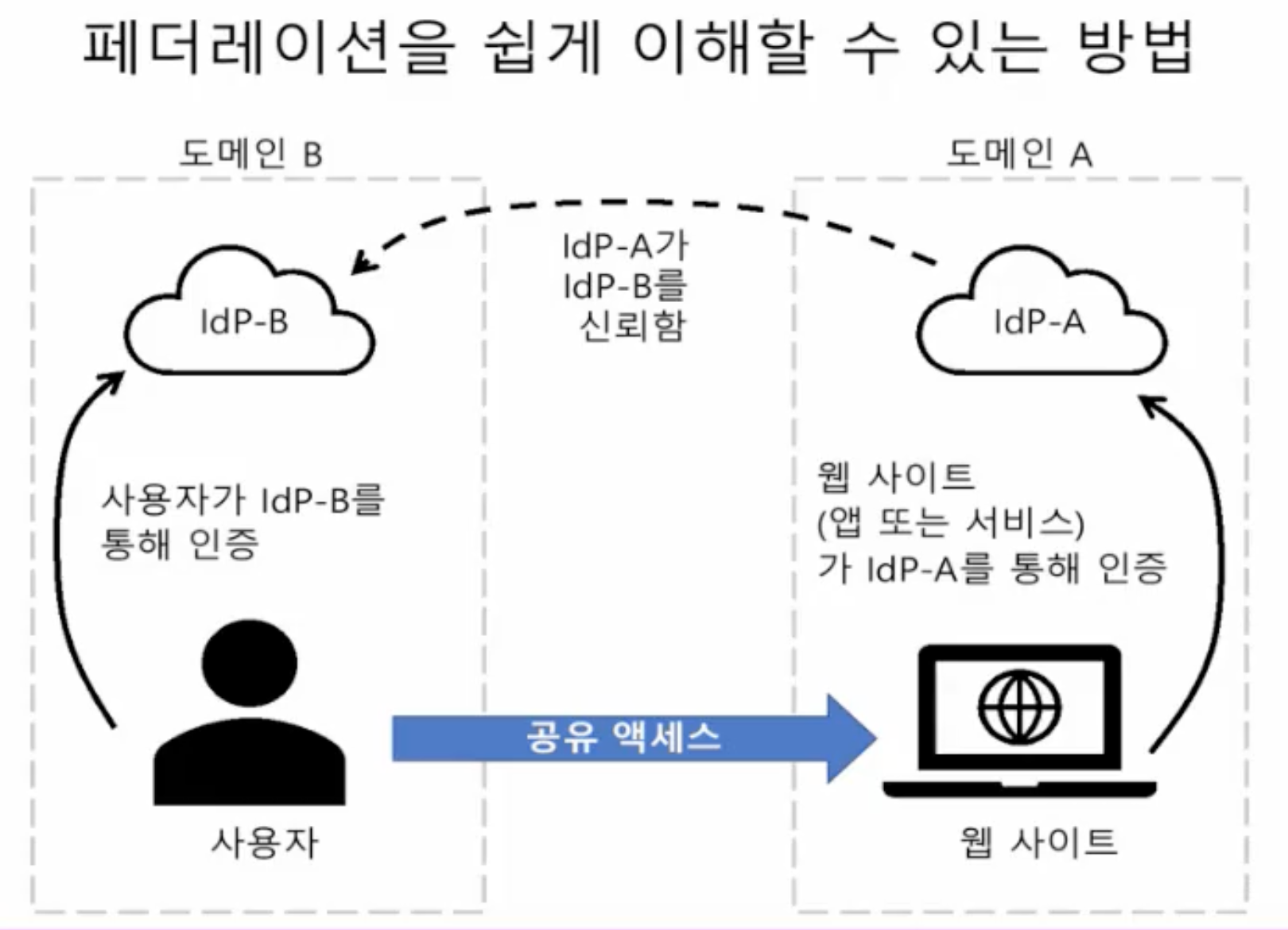

페더레이션 개념

웹 사이트에서 Idp-A(ID 공급자 A)의 인증 서비스를 사용

사용자가 Idp-B(ID 공급자 B)를 통해 인증을 함

Idp-A에는 Idp-B와의 구성된 트러스트 관계가 있음

사용자가 웹사이트에 로그인하면 사용자의 자격 증명을 신뢰하고 액세스를 허용가능

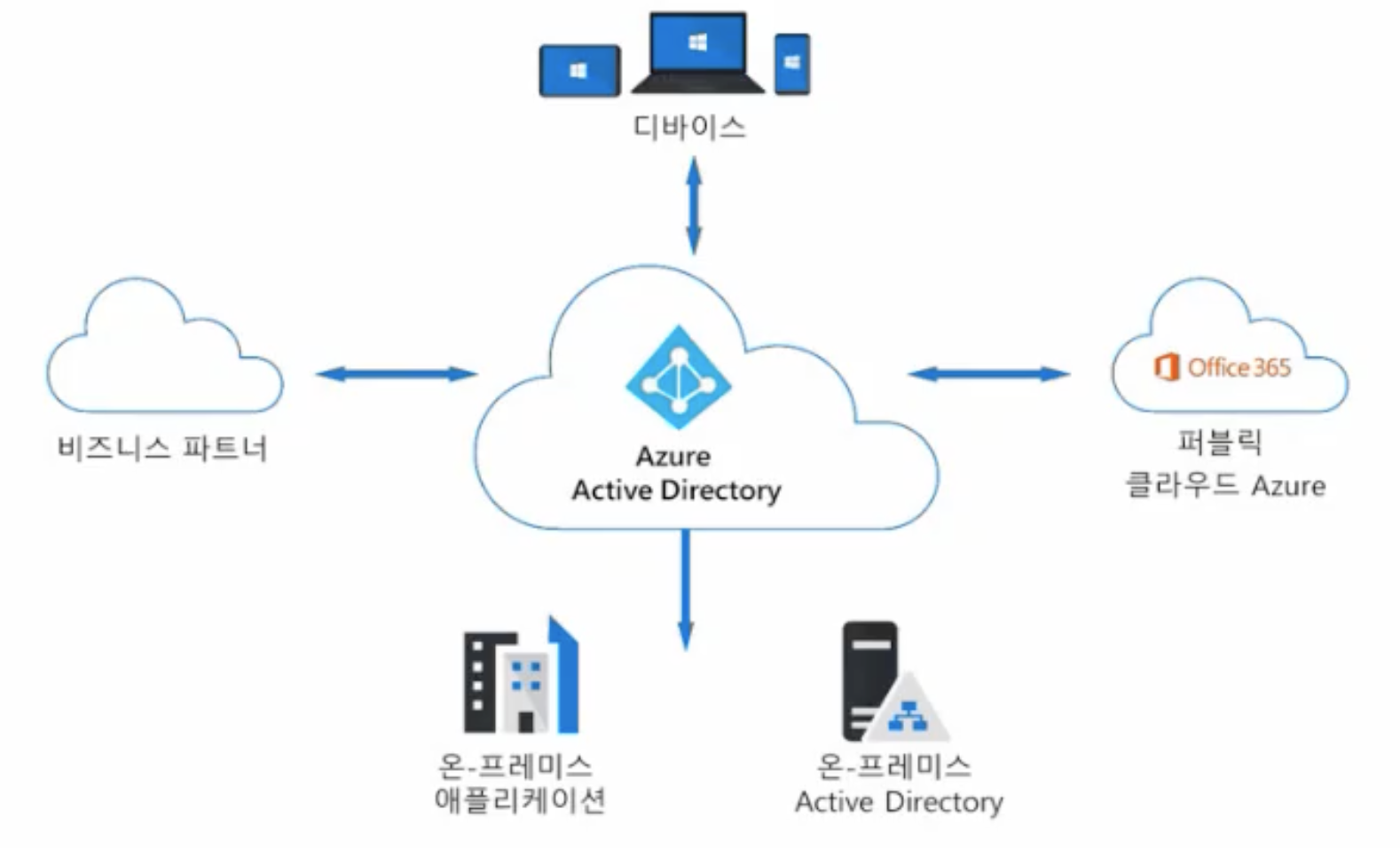

Microsoft Entra ID

Microsoft 클라우드 기반 ID 및 액세스 관리 서비스

조직에서 직원, 게스트 및 기타 사용자가 로그인하여 필요한 리소스에 액세스하도록 지원가능

클라우드 및 온-프레미스 어플리케이션용으로 단일 ID시스템이 제공됨

조직의 액세스 거버넌스 요구사항을 충족하도록 사용자 ID 및 자격 증명을 보호

Azure 서비스, Microsoft 365, Dynamics 365구독자는 자동으로 Microsoft Entra ID에 액세스 가능

ID 형식

사용자 ID

내부 사용자 - 직원

외부 사용자 - 게스트, 파트너, 고객 등

워크로드 ID(어플리케이션, 서비스에 할당된 ID)

서비스 주체 - ID 및 액세스 함수에 Microsoft Entra ID 사용, 어플리케이션 개발자는 자격 증명을 관리

관리 ID - 어플리케이션 개발자가 자격증명을 관리할 필요가 없는 Microsoft Entra ID에서 관리되는 서비스 주체

디바이스

Microsoft Entra ID 등록 - 사용자 고유의 디바이스 가져오기 지원

Microsoft Entra ID 조인 - 조직 계정을 통해 조인된 디바이스

하이브리드 조인 - 디바이스가 온-프레미스 Active Directory, Microsoft Entra ID에 조인되어 조직 계정이 로그인

인간 ID 직원, 파트너, 고객, 공급업체, 컨설턴트 컴퓨터 ID 워크로드 ID 컨테이너, 가상머신, 어플리케이션, 서비스 디바이스 ID 모바일 디바이스, IoT/OT 디바이스, 데스크톱 하이브리드 ID

온-프레미스 및 클라우드 리소스에 대한 인증 및 권한 부여를 위한 일반적인 사용자 ID

Microsoft Entra ID Connect 클라우드 동기화, 프로비전 및 동기화를 위한 방법

디렉터리 간 프로비전-Active Directory의 사용자가 Microsoft Entra ID로 프로비전=>동기화-온-프레미스 사용자 및 그룹에 대한 ID정보가 클라우드와 일치

Microsoft Entra의 인증 방법

암호(기본) ex)123456, qwerty, password, Password1! 전화 기반 인증 SMS, 음성 OATH(보조 인증) 일회용 암호 코드 생성 방법에 대한 표준, SW/HW 토큰 암호없음(기본 및 보조 인증) Windows Hello, Microsoft 인증, FIDO2, 인증서 MFA(다단계 인증)

사용자에 대해 간단하면서도 ID의 보안을 크게 향상

MFA 사용시에는 여러 가지 형식이 필요 ex)갖고 있는 무언가, 알고있는 특정 요소, 사용자 신원 정보 등

암호보호 및 관리기능

사용자가 취약한 암호를 설정할 위험을 줄임

전역 금지 암호 목록, 사용자 지정 금지 암호 목록, 암호 스프레이로부터 보호, 온-프레미스 활성과 통합 디렉터리 환경

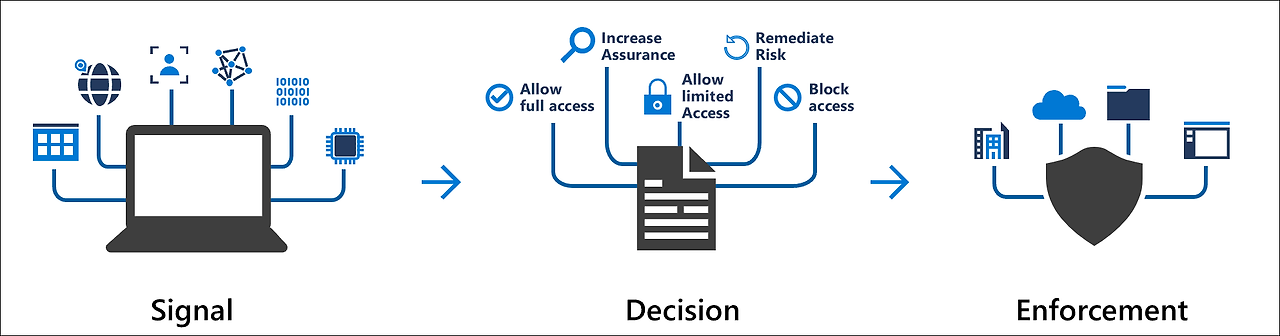

조건부 액세스

가장 간단한 조건부 액세스(CA) 정책은 if-then 문

할당에 따라 사용할 신호가 결정되고, 액세스 제어는 정책이 적용되는 방법을 결정

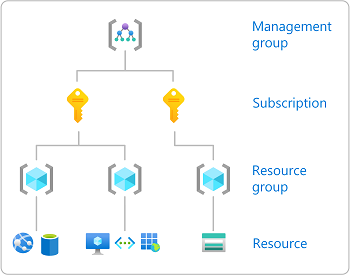

Microsoft Entra 역할 및 RBAC(역할 기반 액세스 제어)

Microsoft Entra ID 역할은 Microsoft Entra 리소스를 관리하는 권한을 제어

Microsoft Entra의 ID 거버넌스

적절한 사용자는 올바른 리소스에 액세스 가능

ID 수명 주기 : 조인(새 디지털 ID 생성)=>이동(액세스 권한 부여를 업데이트)=>휴가(액세스 제거가능)

액세스 검토

조직이 그룹 구성원 자격을 효율적으로 관리하고 엔터프라이즈 어플리케이션에 액세스하여 역할을 할당

적절한 사용자에게만 리소스 액세스 권한이 제공되는 지 확인 가능

두 사용자에 대한 액세스를 검토하고 관리하는 데 사용

다단계 액세스 검토

최대 3개의 검토 단계를 지원

여러 검토자를 요구하는 재인증 및 감사 요구 사항을 충족하는 워크플로를 지원

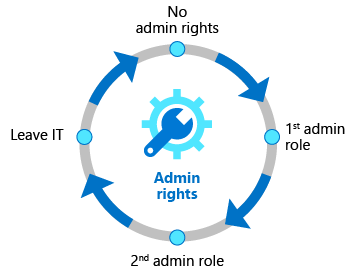

PIM(Privileged Identity Management)

PIM으로 조직에서 중요한 리소스에 대한 액세스를 관리, 제어 및 모니터링 가능

- JIT(Just-in-time)으로 필요할 때만 권한이 부여된 액세스를 제공하고 그 이전에는 제공하지 않음

- 시간이 제한되며, 사용자가 리소스에 액세스할 수 있는 시간을 나타내는 시작 및 종료 날짜를 할당하여 지정

- 승인 기반이며 권한을 활성화하려면 특정 승인이 필요

- 권한이 있는 역할이 활성화되면 알림을 보냄

- 감사가능하며 모든 액세스기록을 다운로드 가능

Microsoft Entra Identity Protection

- 검색 : 위험을 낮음/중간/높음의 세가지 계층으로 분류, 로긍니 위험 및 사용자 위험을 계산

- 조사 : 위험 검색 보고서, 위험한 로그인 보고서, 위험한 사용자 보고서, 위험한 워크로드 ID 보고서

- 위험 : 자동화된 수정, 수동 수정

- 내보내기 : 심도 있는 조사를 위해 타사 유틸리티로 위험 감지 데이터 내보내기